Server Cluster là một khái niệm quen thuộc trong lĩnh vực công nghệ thông tin, đặc biệt là trong các hệ thống quản lý cơ sở dữ liệu, các ứng dụng trực tuyến và các hệ thống điều khiển công nghiệp. Tuy nhiên, vẫn còn nhiều người chưa biết rõ về Server Cluster là gì và cách hoạt động của nó.

Trong bài viết này, chúng ta sẽ cùng tìm hiểu về Server Cluster và các thành phần của nó, cách hoạt động của hệ thống này, cũng như các loại Server Cluster thông dụng hiện nay. Ngoài ra, chúng ta cũng sẽ đề cập đến các tiêu chí quan trọng trong thiết kế và lắp đặt một Server Cluster hiệu quả, giúp đảm bảo tính sẵn sàng, độ tin cậy và hiệu suất của hệ thống.

Cluster là gì?

Trong hệ thống mạng, clustering là quá trình phân nhóm các thiết bị (nodes) trong mạng thành các nhóm con (clusters) dựa trên một số tiêu chí nhất định. Mỗi cluster được xác định bởi một node chủ đạo (cluster head) và các node khác trong cluster giao tiếp trực tiếp với cluster head thay vì trực tiếp với các node khác trong mạng.

Mục đích chính của clustering trong hệ thống mạng là tăng cường tính hiệu quả của mạng. Việc phân nhóm các node giúp giảm thiểu lưu lượng thông tin trong mạng và tăng cường khả năng xử lý dữ liệu tại mỗi cluster head. Điều này giúp giảm thiểu độ trễ (latency) và tăng tốc độ truyền dữ liệu trong mạng.

Các tiêu chí phân nhóm trong clustering có thể dựa trên nhiều yếu tố khác nhau, ví dụ như độ trễ, độ tin cậy, hoặc sức mạnh tính toán của các node trong mạng. Các thuật toán clustering phổ biến bao gồm K-means, hierarchical clustering và spectral clustering.

Server Cluster là gì?

Server Cluster là một hệ thống gồm nhiều máy chủ (Server) hoạt động cùng nhau và chia sẻ tài nguyên để tăng tính sẵn sàng, độ tin cậy và hiệu suất của hệ thống. Trong một Server Cluster, các máy chủ được liên kết với nhau và hoạt động như một hệ thống đơn lẻ, với mục đích cung cấp dịch vụ cho người dùng hoặc ứng dụng mà không bị gián đoạn.

Server Cluster thường được sử dụng để xử lý các tác vụ đòi hỏi tính sẵn sàng cao và hiệu suất cao, như các trang web với lượng truy cập lớn, các ứng dụng trực tuyến, các hệ thống thanh toán, các hệ thống quản lý cơ sở dữ liệu và các hệ thống điều khiển công nghiệp. Các Server trong Cluster có thể được liên kết với nhau thông qua mạng LAN hoặc WAN, và phần mềm Cluster Service được sử dụng để quản lý các tài nguyên và cân bằng tải giữa các Server để đảm bảo tính sẵn sàng và hiệu suất của hệ thống.

Mô hình sử dụng trong Server Cluster

Trong Server Cluster, mô hình thường được sử dụng là mô hình Active-Passive (hoặc Active-Standby). Trong mô hình này, một số server được cấu hình để hoạt động ở chế độ Active, trong khi các server khác được cấu hình ở chế độ Passive (hoặc Standby). Server ở chế độ Active làm nhiệm vụ chính và xử lý các yêu cầu từ người dùng hoặc ứng dụng, trong khi server ở chế độ Passive chờ đợi để tiếp nhận các yêu cầu nếu server ở chế độ Active gặp sự cố.

Trong trường hợp server ở chế độ Active gặp sự cố, hệ thống sẽ tự động chuyển hướng yêu cầu đến server ở chế độ Passive để đảm bảo tính khả dụng của hệ thống. Quá trình chuyển đổi này được gọi là failover, và được thực hiện tự động bởi các công cụ quản lý cluster như Microsoft Failover Cluster hoặc Linux High Availability.

Mô hình Active-Passive cho phép tăng tính sẵn sàng của hệ thống bằng cách đảm bảo rằng nếu một server trong cluster gặp sự cố, hệ thống vẫn có thể tiếp tục hoạt động bằng cách chuyển đổi các yêu cầu sang server khác trong cluster. Ngoài ra, mô hình này cũng giúp giảm thiểu thời gian gián đoạn trong trường hợp server cần bảo trì hoặc nâng cấp, vì các yêu cầu vẫn được xử lý bởi server ở chế độ Active còn lại.

Tuy nhiên, mô hình Active-Passive cũng có nhược điểm là không tận dụng tối đa tài nguyên của các server trong cluster. Server ở chế độ Passive không được sử dụng để xử lý các yêu cầu, dẫn đến một phần tài nguyên bị lãng phí. Để giải quyết vấn đề này, mô hình Active-Active được sử dụng trong các hệ thống có nhu cầu cao về tính sẵn sàng và tối ưu hóa tài nguyên.

Các tiêu chí trong thiết kế và lắp đặt Cluster

Thiết kế và lắp đặt Cluster là một quá trình quan trọng để đảm bảo tính sẵn sàng và hiệu suất của hệ thống. Các tiêu chí quan trọng trong quá trình này bao gồm:

- Tính khả dụng: Mục tiêu của Cluster là đảm bảo tính khả dụng cao cho hệ thống. Do đó, việc lựa chọn phần cứng và phần mềm phù hợp với mục đích sử dụng là rất quan trọng để đảm bảo rằng hệ thống có thể hoạt động liên tục và đáp ứng được nhu cầu của người dùng.

- Hiệu suất: Cluster phải đảm bảo hiệu suất cao để đáp ứng được yêu cầu xử lý và truyền thông. Tốc độ xử lý dữ liệu, băng thông mạng và tốc độ truy xuất cơ sở dữ liệu là các yếu tố quan trọng cần được xem xét trong thiết kế và lắp đặt Cluster.

- Tính mở rộng: Cluster phải có tính mở rộng để có thể mở rộng hệ thống một cách linh hoạt khi nhu cầu sử dụng tăng lên. Việc thiết kế và lắp đặt Cluster phải đảm bảo tính linh hoạt để có thể thêm hoặc loại bỏ các node một cách dễ dàng.

- An ninh: Cluster phải được thiết kế và lắp đặt với các biện pháp bảo mật để đảm bảo tính an toàn của dữ liệu và hệ thống. Việc sử dụng các công nghệ bảo mật như mã hóa dữ liệu, xác thực người dùng và bảo vệ mạng là rất quan trọng để bảo vệ Cluster khỏi các mối đe dọa từ bên ngoài.

- Quản lý và giám sát: Cluster cần được quản lý và giám sát một cách chuyên nghiệp để đảm bảo tính khả dụng và hiệu suất của hệ thống. Việc sử dụng các công cụ quản lý và giám sát như Microsoft System Center hoặc Nagios là rất quan trọng để theo dõi trạng thái của các node trong Cluster và thực hiện các thao tác bảo trì khi cần thiết.

Cách hoạt động của một Server Cluster

Một Server Cluster là một nhóm các máy chủ được liên kết với nhau để hoạt động như một hệ thống duy nhất. Khi một yêu cầu được gửi đến hệ thống, các node trong Cluster sẽ cùng nhau xử lý yêu cầu đó để đảm bảo tính sẵn sàng và hiệu suất cao của hệ thống.

Các Server Cluster có thể được cấu hình theo hai cách khác nhau: Active-Passive và Active-Active.

Trong mô hình Active-Passive, một server trong Cluster sẽ hoạt động ở chế độ Active, trong khi các server khác sẽ ở chế độ Passive. Các yêu cầu từ người dùng sẽ được gửi đến server ở chế độ Active, và nếu server này gặp sự cố hoặc không hoạt động, các yêu cầu sẽ được chuyển đến server ở chế độ Passive để tiếp tục xử lý. Điều này giúp đảm bảo tính sẵn sàng của hệ thống khi một server gặp sự cố, tuy nhiên, cách tiếp cận này không tận dụng tối đa tài nguyên của các server trong Cluster.

Trong mô hình Active-Active, tất cả các server trong Cluster đều hoạt động cùng lúc và chia sẻ tài nguyên với nhau. Các yêu cầu sẽ được phân phối đến các server khác nhau để xử lý, và nếu một server gặp sự cố hoặc không hoạt động, các yêu cầu sẽ được chuyển đến server khác trong Cluster để tiếp tục xử lý. Điều này giúp tối ưu hóa tài nguyên và đảm bảo tính sẵn sàng và hiệu suất cao của hệ thống.

Các Server Cluster cũng sử dụng các công nghệ như Load Balancer để phân phối tải và đảm bảo rằng các yêu cầu được phân phối đến các server trong Cluster một cách cân bằng, giúp tối ưu hóa hiệu suất của hệ thống.

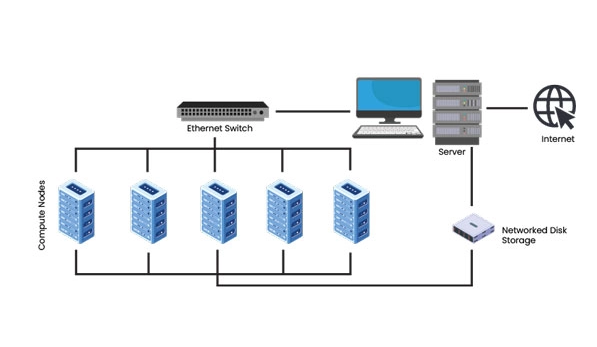

Các thành phần của Cluster Service

Một Cluster Service bao gồm các thành phần sau:

- Cluster Manager: Đây là thành phần trung tâm của Cluster Service, có nhiệm vụ quản lý toàn bộ hệ thống Cluster. Cluster Manager quản lý và giám sát các node trong Cluster, phân phối tài nguyên và quản lý tất cả các hoạt động của hệ thống.

- Node: Đây là thành phần cấu thành nên hệ thống Cluster, là các máy tính được kết nối với nhau và hoạt động như một hệ thống duy nhất. Mỗi Node trong Cluster đóng vai trò như một máy chủ độc lập và có thể thực hiện các tác vụ đơn lẻ hoặc được kết hợp với các Node khác để thực hiện các tác vụ phức tạp hơn.

- Resource: Đây là các tài nguyên được sử dụng trong hệ thống Cluster như ổ cứng, bộ nhớ, CPU, các ứng dụng phần mềm, dịch vụ mạng, v.v. Các tài nguyên này có thể được chia sẻ giữa các Node trong Cluster và được phân phối theo cách tối ưu để đảm bảo hiệu suất và tính sẵn sàng của hệ thống.

- Cluster Database: Đây là một cơ sở dữ liệu được sử dụng để lưu trữ thông tin về hệ thống Cluster, bao gồm các thông tin về các Node, các tài nguyên và các kết nối giữa chúng. Cluster Database cũng cung cấp các dịch vụ quản lý và điều khiển để giúp Cluster Manager quản lý và giám sát hệ thống Cluster một cách hiệu quả.

- Network: Đây là một phần quan trọng của hệ thống Cluster, bao gồm các kết nối mạng giữa các Node và các phần mềm điều khiển kết nối. Mạng được sử dụng để truyền dữ liệu và tài nguyên giữa các Node trong Cluster và đảm bảo tính sẵn sàng và hiệu suất cao của hệ thống.

Các loại Server Cluster

Có nhiều loại Server Cluster được sử dụng trong thực tế, tùy thuộc vào mục đích và yêu cầu cụ thể của hệ thống mạng. Sau đây là một số loại Server Cluster phổ biến:

- Load Balancing Cluster: Loại Cluster này sử dụng để cân bằng tải giữa các Server khác nhau để đảm bảo hiệu suất và tính sẵn sàng của hệ thống. Load Balancing Cluster được sử dụng rộng rãi trong các trang web, ứng dụng trực tuyến và các hệ thống phân phối dịch vụ.

- High Availability Cluster: Loại Cluster này được sử dụng để đảm bảo tính sẵn sàng của hệ thống, bằng cách sử dụng các Server dự phòng để đảm bảo rằng nếu một Server gặp sự cố, các dịch vụ của hệ thống vẫn có thể tiếp tục hoạt động. High Availability Cluster được sử dụng rộng rãi trong các hệ thống quan trọng như các hệ thống thanh toán và các hệ thống điều khiển công nghiệp.

- Database Cluster: Loại Cluster này được sử dụng để tăng cường tính sẵn sàng và hiệu suất của các hệ thống cơ sở dữ liệu bằng cách sử dụng nhiều Server để lưu trữ và truy xuất dữ liệu. Database Cluster được sử dụng rộng rãi trong các ứng dụng web, điện toán đám mây và các hệ thống lưu trữ dữ liệu.

- Application Cluster: Loại Cluster này được sử dụng để tăng cường tính sẵn sàng và hiệu suất của các ứng dụng bằng cách sử dụng nhiều Server để thực thi các tác vụ. Application Cluster được sử dụng rộng rãi trong các hệ thống tài khoản ngân hàng, hệ thống quản lý nhà máy và các hệ thống quản lý tài sản.

- Parallel Processing Cluster: Loại Cluster này được sử dụng để xử lý các tác vụ phức tạp bằng cách sử dụng nhiều Server để chia nhỏ và thực hiện các tác vụ đồng thời. Parallel Processing Cluster được sử dụng rộng rãi trong các hệ thống khoa học và công nghệ, bao gồm cả các hệ thống tính toán khoa học và phân tích dữ liệu lớn.

Kết luận

Như vậy, Server Cluster là một hệ thống gồm nhiều máy chủ hoạt động cùng nhau và chia sẻ tài nguyên để tăng tính sẵn sàng, độ tin cậy và hiệu suất của hệ thống. Các máy chủ trong Cluster được liên kết với nhau và hoạt động như một hệ thống đơn lẻ, với mục đích cung cấp dịch vụ cho người dùng hoặc ứng dụng mà không bị gián đoạn. Server Cluster được sử dụng phổ biến trong các hệ thống quản lý cơ sở dữ liệu, các ứng dụng trực tuyến, các hệ thống thanh toán và các hệ thống điều khiển công nghiệp. Để thiết kế và lắp đặt một Server Cluster hiệu quả, cần xác định các tiêu chí như tính sẵn sàng, độ tin cậy và hiệu suất, và cân nhắc đến các yếu tố về phần cứng, phần mềm và mạng để đảm bảo hệ thống hoạt động ổn định và hiệu quả.

Tặng miễn phí bộ Plugin 359$ giúp khách hàng tối ưu SEO website

Các tìm kiếm liên quan đến chủ đề “Server Cluster”

|

Cluster la gì

|

Cluster trong tiếng Anh la gì | Cluster meaning | HA cluster |

| SQL cluster | Cluster Database la gì | Cluster node có máy loại | Cluster Manager la gì |

Bài liên quan

- Chi tiết về MariaDB & Hướng dẫn cài đặt trên CentOS, Windows

- Chi tiết cách cài đặt và cấu hình XRDP trên CentOS, Ubuntu

- Thay đổi múi giờ và thời gian trong CentOS

- CentOS 7: Hướng dẫn cấu hình & các cài đặt thông dụng nhất

- Centos 8 là gì? Hướng dẫn cài đặt chi tiết Centos 8

- Kiểm tra và mở port VPS trên CentOS

- Thiết lập tường lửa FirewallD trên CentOS 7

- Hướng dẫn đổi port SSH mặc định trên CentOS 7